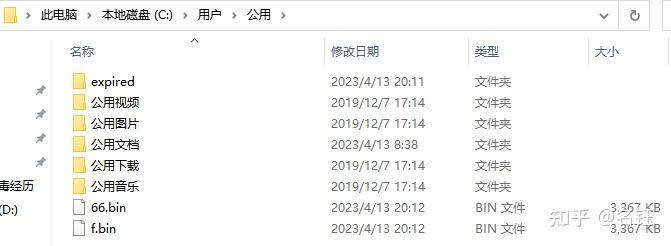

喜欢在互联网世界到处浪的小伙伴们,应该都听说过大名鼎鼎的Telegram,又被称为TG或电报。以下是来自百度百科的简介: Telegram(非正式简称TG或电报)是跨平台的即时通讯软件,其客户端是自由及开放源代码软件,但服务器端是专有软件。用户可以相互交换加密与自毁消息(类似于“阅后即焚”),发送照片、影片等所有类型文件。官方提供手机版(Android、iOS、Windows Phone)、桌面版(Microsoft Windows、macOS、Linux)和网页版等多种平台客户端;同时官方开放应用程序接口(API),因此拥有许多第三方的客户端可供选择,其中多款内置中文。[1] 因为这款软件相对较好的私密特性,很多人会想要使用它来进行沟通交流,这样可以使很多人觉得比较“安全”,但你真的安全了吗? 我们撇开官方版的Telegram安全性先不谈,今天就来聊聊那些冒充李逵的”李鬼“们: 一、假冒Telegram网站 必应bing搜索Telegram  谷歌Google搜索Telegram 上面是分别用必应bing和谷歌Google搜索Telegram的截图,从图中可以看到,必应排在前面的是两个地址不同的所谓Telegram中文官网,地址分别是: https://telegrarcn.com 谷歌排在前面的也是假冒网站排名靠前,地址分别是: https://www.dropbox.com 点进这几个网站看一下,必应搜索结果仿的最像的是http://telegrarcn.com这个地址,和Telegram官网几乎完全一样,恍惚间我还真以为Telegram出中文官网了,下面放截图:  假冒Telegram网站  官方Telegram网站  语言选项对比 本着没有证据不轻易下结论的宗旨,我在这个网站下载了所谓的Telegram官方中文版,然后安装试运行了下,这个软件是用.msi方式进行的,处于安全原因没敢登录账号,紧接着删掉了安装的文件,然后用360系统急救箱[2]扫了一下,它果然是个不正经的安装包。  360系统急救箱扫描发现所谓的”Telegram中文版.msi“报毒 接着我又去看了其他”Telegram中文官网“,发现又仿的像的,也有不太一样的,下面放图。  谷歌搜索Telegram结果第一个http://docs.google.com网址进去是上面这个页面,点中文官网会跳转到http://zh-telegram.net,跟前面下载了木马那个网站一样是个精仿站,截图如下:  zh-telegram.net精仿假冒Telegram中文官网 下面放几张其他仿的不那么像的假冒官网:   很多小伙伴已经是互联网世界的冲浪经验丰富的老司机了,正所谓划船不用桨,一生全靠浪!浪迹互联网已久的你早已练就了火眼金睛,这种小伎俩完全不会让你上当,经过科学上网你在Telegram官网下载了正版无毒的客户端,这样你就安全了吗?让我们下面继续分析汉化的坑! 二、包藏祸心的Telegram汉化虽然很多大佬们的英文水平都超好,但也有很多像我这样的学渣试用英文或其它语言界面的软件非常不习惯,这个时候老司机们都会去找各种各样的方式来汉化,Telegram中你可以非常方便的搜索zh、CN、China、Chinese等关键词,会自动出现相应的频道,有些频道会提供汉化支持。  大家有没有想过或者测试过,这样方便快捷的汉化包安全吗? 我们来测一测:  点击安装这个翻译包,2MB大小,我的火绒[3]直接报毒了,下面放火绒的报毒信息:  再换一个汉化包试试:  这个看介绍是从2015年持续到2020年停更了,700KB大小,点击安装,火绒没报毒,看来这款翻译包比较良心…… 等等,怎么电脑弹出来一个用户账户控制(UAC)[4]的授权对话框。 用户帐户控制 (UAC) 有助于防止恶意软件损坏电脑,并且有助于组织部署易于管理的桌面。 借助 UAC,应用和任务将始终在非管理员帐户的安全上下文中运行,除非管理员专门授予管理员级别的访问系统权限。 UAC 可阻止自动安装未经授权的应用并防止意外更改系统设置。 有程序正在请求管理员权限,而且这个程序名字有些奇怪,expired.exe???  而且还是位于C盘用户文件夹里的expired.exe[5],下面还是简单说一下这个文件吧: explorer.exe是Windows程序管理器或者文件资源管理器,它用于管理Windows图形壳,包括桌面和文件管理,删除该程序会导致Windows图形界面无法使用。 看来又出现冒充李逵的”李鬼“了! 我点了是,然后打开火绒的流量监控,可以看到多了一个expired.exe的进程正在联网:  接下来使用火绒剑[6]看看这个程序在搞什么事情:    通过火绒剑或者火绒流量监控,可以看到这个程序在和这两个IP地址通信,我们来查查这两个IP是哪里的:   一个位于香港,一个位于美国加利福尼亚,至于后面有没有跳转到别的地方不得而知,正经的用于提供Windows图形界面支持,如果它跑到了别的地方还和其它IP建立通信,肯定是有鬼啊!让我们结束这个进程……  点完确定,假冒的explored.exe进程结束,系统图形界面并没有蹦,我们去找找它们吧!  从上面的截图可以看到,用户的公用文件夹里,多了一个explored文件夹,还有两个bin文件。既然没有报毒,让我们打包后提交给火绒的工程师分析下,接下来删除它们就好。 为了保险起见,后面又用360系统急救箱强力模式全盘扫描了一遍。 虽然这个病毒很弱,而且可能20年后作者就不再使用了,但人在河边走哪有不湿鞋,杀毒软件也不是百分百能干掉所有病毒的,保持良好的上网习惯很重要。如果你使用的是Windows系统,用户账户控制一定不要关掉,请求权限的弹窗一定要仔细看内容,杀毒软件的弹窗提示同理,来历不明的请求不要点确定或者同意。 最后郑重告诉大家,不明白的东西千万不要乱点,任何信息多看、多想、多观察,确定自己搞明白状况了再点确定或者同意! 参考

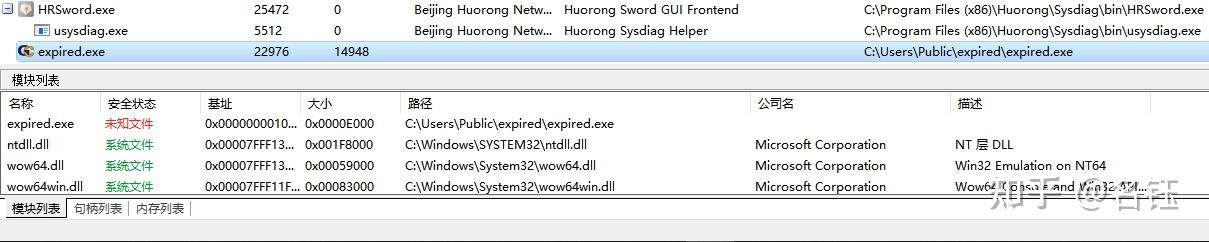

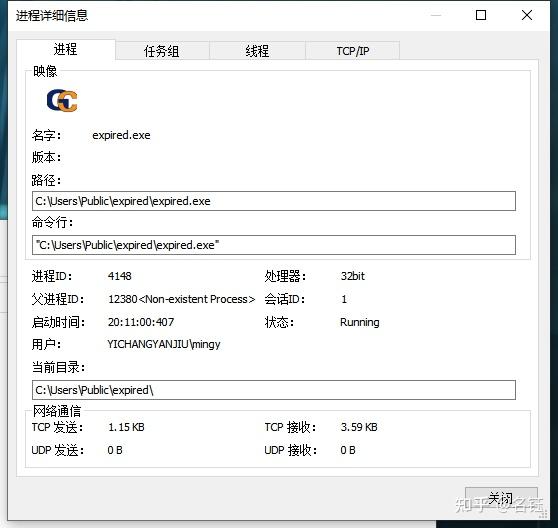

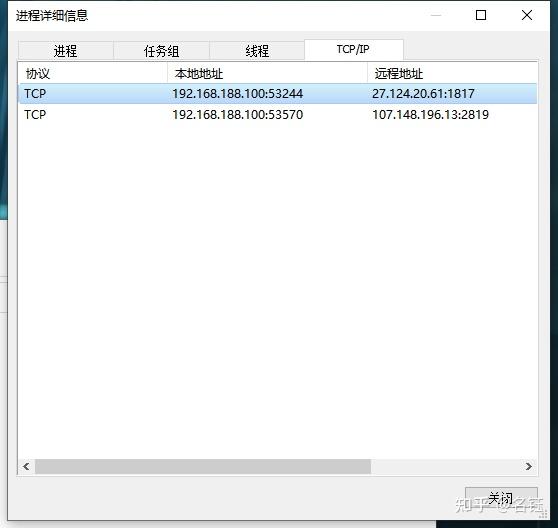

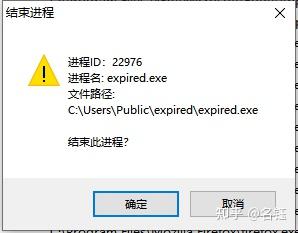

|

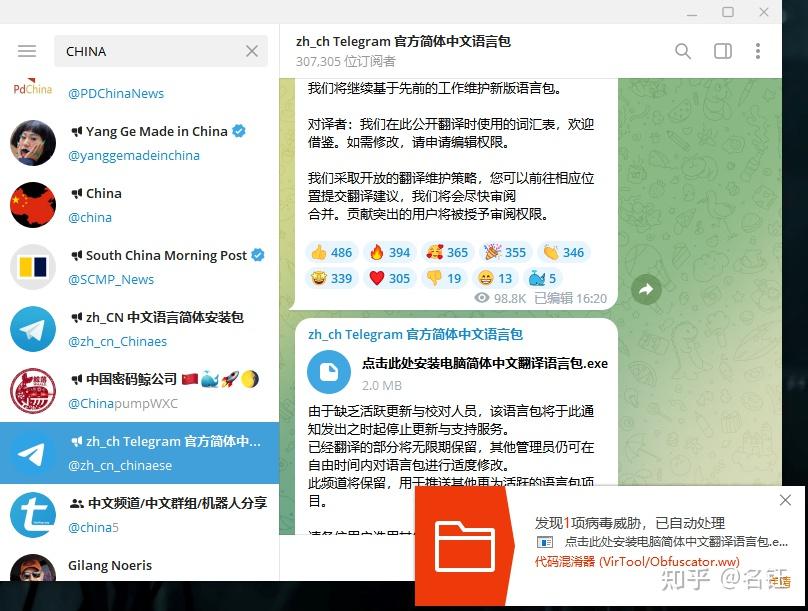

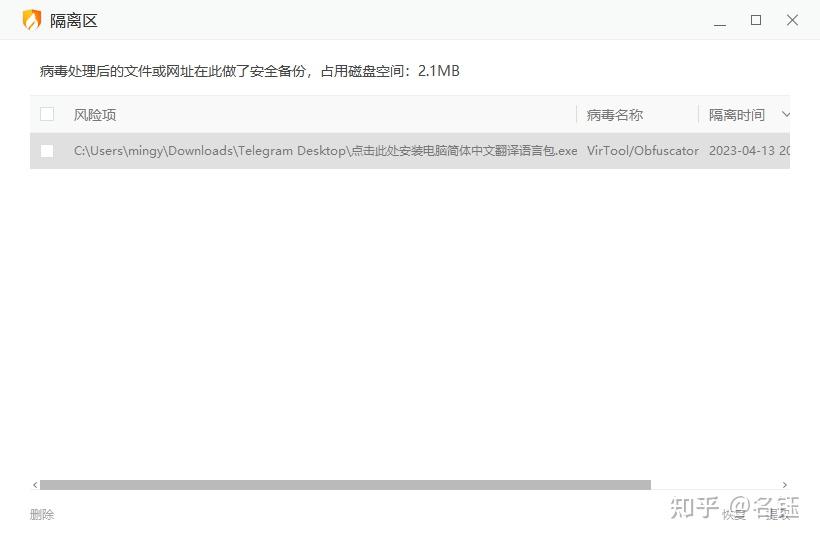

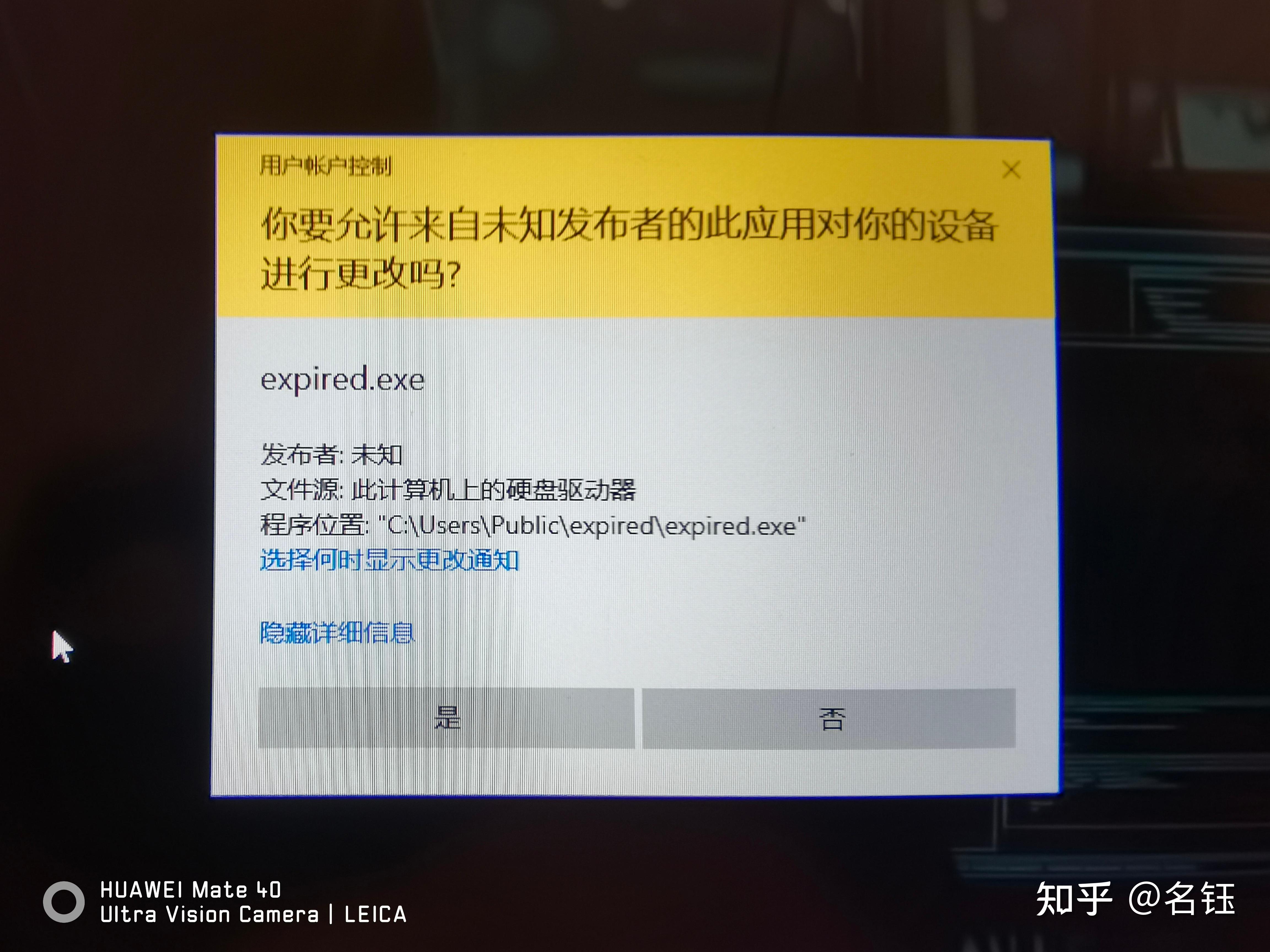

![]() 万奢网手机版

万奢网手机版

官网微博:万奢网服务平台